Suivant: Essais - Erreurs

monter: Le DDoS

précédent: Principe

Cette attaque a eu lieu au début du mois de février 2002 et elle

se distingue par les éléments suivants :

- Contexte

- Cette attaque a été lancée par une organisation hacktiviste. Leur principe est d'instaurer

un 'sit-in' virtuel sur un site, c'est-à-dire d'en interdire l'accès d'une manière ou d'une autre.

Il s'agit ici d'une attaque lancée par l'organisation Electronic Civil Disobedience qui

s'est déjà illustrée par l'attaque de nombreux sites à tendance néo-libéraliste dans les

pays latins et américains. Elle s'est également illustrée dans l'attaque du site d'un grand

distributeur américain de jouets et contre la Maison Blanche.

- Principe de l'attaque

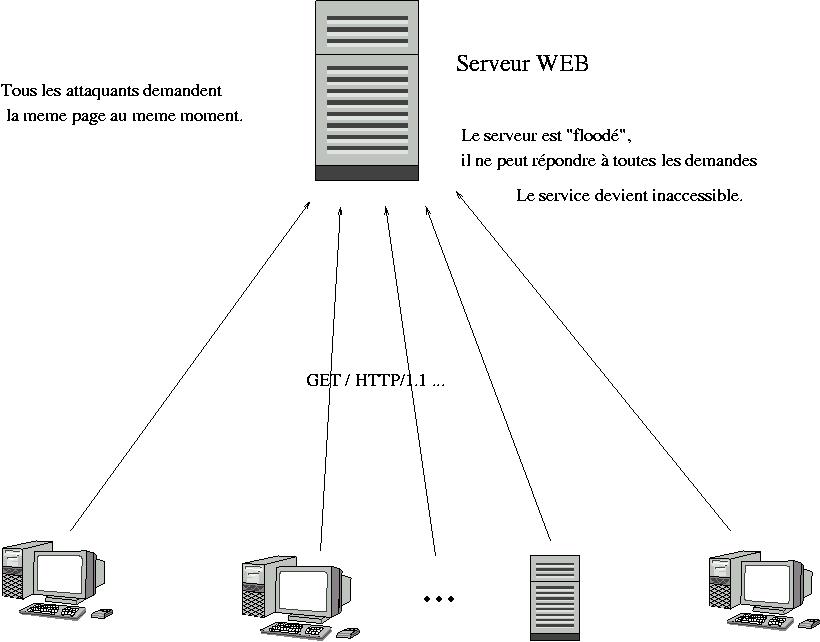

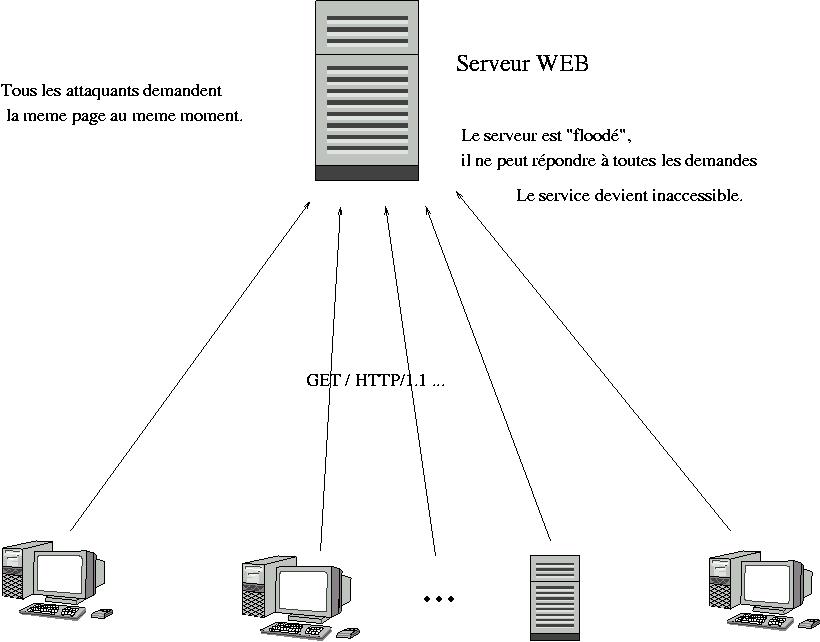

- L'applet que nous avons pu récupérer permet d'attaquer en deux phases :

- FLOOD : l'applet recharge une même page un grand nombre de fois par minutes

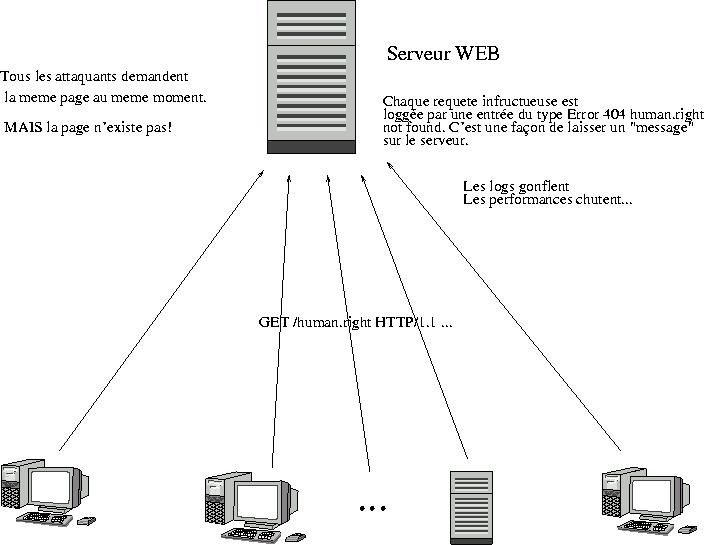

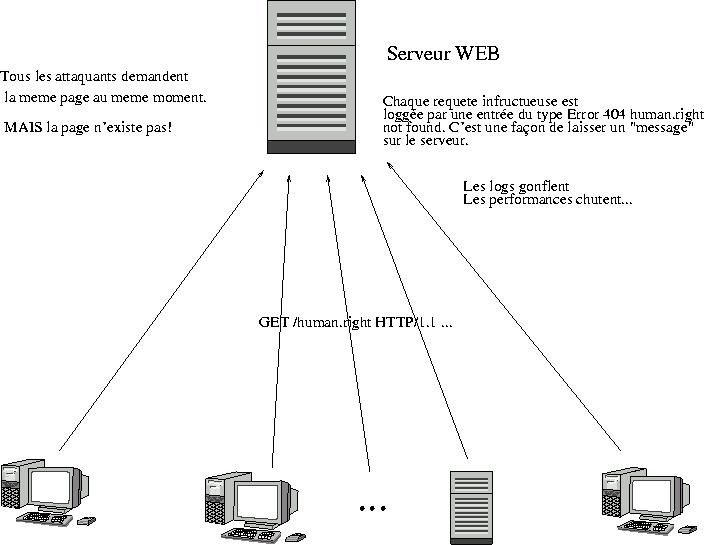

- SPAM : l'applet permet également de laisser un message sur le serveur cible

(via des requêtes erronées).

Cela est possible car certains serveurs journalisent les requêtes et plus particulièrement

celles retournant un code d'erreur 404 ("page not found").

L'applet a également tendance à multiplier le nombre de fenêtre de navigation afin de

multiplier le nombre de demande. De plus, afin d'optimiser le nombre de requêtes sur

le site, il est conseillé de neutraliser les javascripts et de refuser l'utilisation

d'un cache pendant la navigation. Ainsi, l'afflux de requêtes a pour effet de saturer

le serveur web qui finit par s'écrouler.

- Mise en oeuvre de l'attaque

- A chaque fois, ils procèdent de la même façon : une fois décidé le jour de l'attaque,

ils préviennent toutes les personnes membres de leur réseau et les invitent à télécharger

un utilitaire (une applet) et à la lancer à une date prévue. Dès que l'attaque a réussi,

ils coupent tous les liens qui permettaient de charger l'utilitaire. C'est la raison

pourquoi, faute d'avoir trouvé l'utilitaire confectionné dans le cadre du forum, nous en

étudierons une version antérieure.

A chaque attaque, il ne s'agit jamais que d'une amélioration de leur prototype.

Les hacktivist n'ont donc même pas eu le problème de prendre le contrôle d'un parc de machines.

L'attaque est lancée par l'applet qu'on active en chargeant une certaine page HTML avec n'importe

quel navigateur supportant Java. L'utilisateur arrive alors sur une page où on lui explique la

marche à suivre et les options du navigateur à désactiver (javascript, cache, ...) pour que

l'attaque soit optimale.

C'est également là que l'on peut rentrer un message personnel qui sera utilisé pour spammer le serveur.

Remarquons qu'il faut un grand nombre d'utilisateurs pour arriver à mettre un serveur sur

les genoux. Plus le serveur disposera de ressources et plus il faudra d'utilisateurs. Dans le cas

de l'attaque contre le WEF, ils étaient plus de 100.000.

- Synchronisation des attaquants

- La méthode utilisée ici est très simple : l'utilitaire n'est mis à disposition qu'aux

alentours de la date prévue pour l'attaque et une notice indique quel jour l'attaque devra

être lancée. Libre ensuite à qui le souhaite de s'y joindre.

Suivant: Essais-Erreurs

Monter: Le DoS

Précédent: Principe